身份鉴别

身份鉴别

Windows 身份鉴别

适用范围 : Windows Server 2022 、Windows Server 2019、Windows Server 2016

本次实验为 Windows Server 2019

一、说明

本篇文章主要是记录说明一下Windows系统中的身份鉴别控制点中的相关内容和理解

二、内容

- 应对登录的用户进行身份标识和鉴别,身份标识具有唯一性,身份鉴别信息具有复杂要求并定期更换;

- 应具有登录失败处理功能,应配置并启用结束会话、限制非法登录次数和当前登录连接超时自动退出等相关措施

- 当进行远程管理时,应采取必要措施防止鉴别信息在网络传输过程中被窃听

- 应采用口令、密码技术、生物技术等两种或两种以上的组合的鉴别技术对用户进行身份鉴别,且其中一种鉴别技术至少应使用密码技术来实现

三、登录

- 1 应对登录的用户进行身份标识和鉴别

身份标识功能(用户名)属于Windows自带功能。而对用户进行鉴别也就是登录时需要你输入用户名、口令的行为、不是强制开启的,可以在某种程度上取消掉。

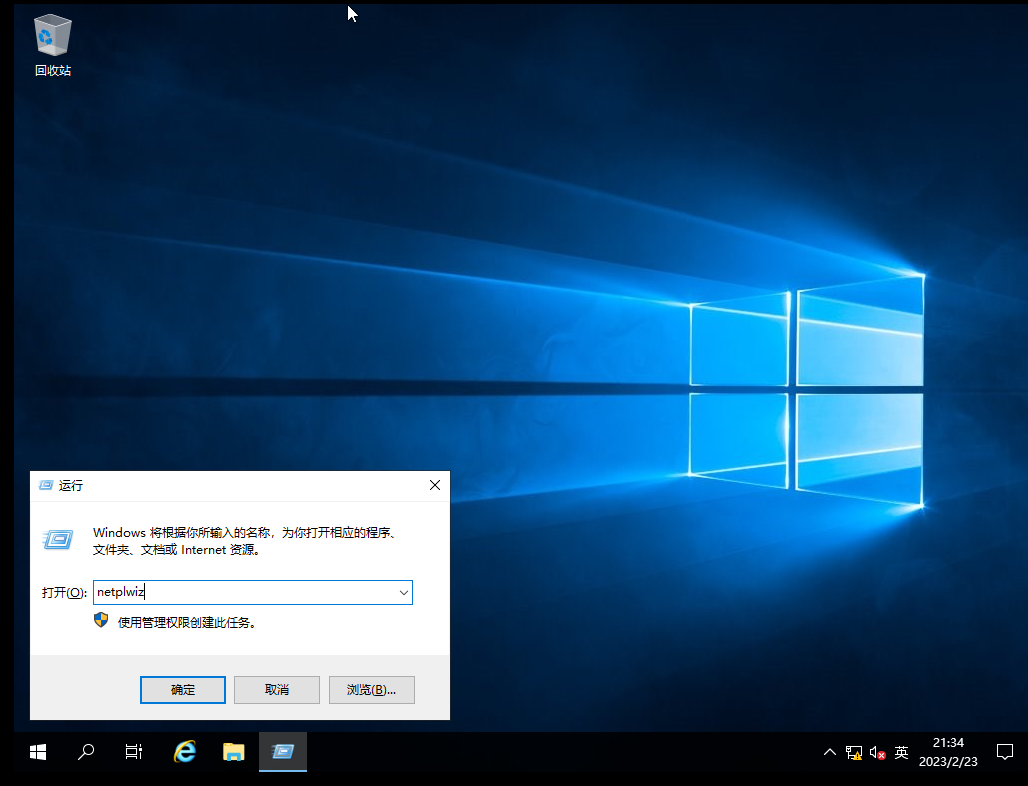

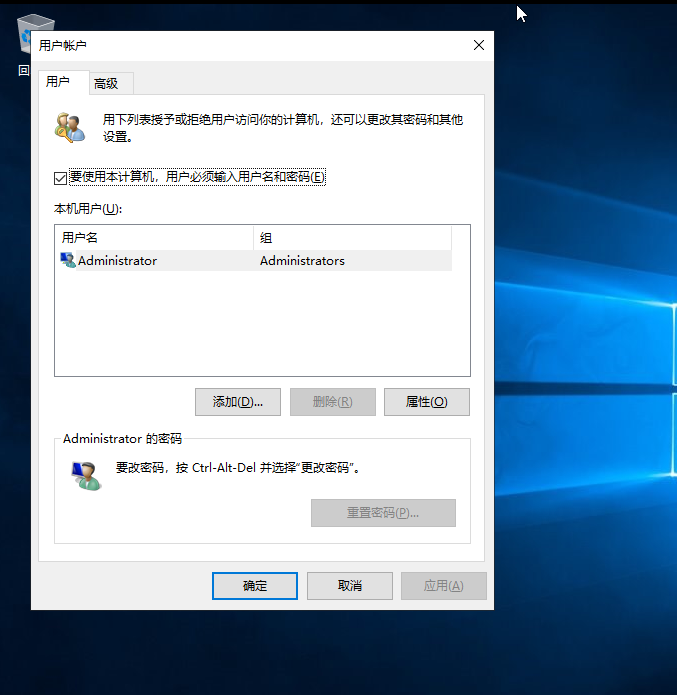

针对本地登录,使用win+R 组合键打开运行框,在里面内输入netplwiz,则会出现用户账户界面,如下图所示:

当我们在本机用户列表中,选择其中某一个用户,比如Administrator后,再去掉“要使用本计算机,用户必须输入用户名和密码”选项后。则表示,下次开机登录时,将会跳过对用户进行鉴别的过程,直接以这个Administrator身份登入电脑。

但有一点,并不是所以情况下对用户进行鉴别都被跳过了,如切换账号、睡眠、锁定、注销这几种情况后重新登录,还是需要输入用户口令。所以这里的选项仅仅只能跳过开机对 用户的身份鉴别过程。

另外,若如果某用户是空口令,那么自然也就没用了。

针对“远程登录” ,则一般是要看对方是否勾选了“记住密码”此类的选项了。

- 2 身份标识具有唯一性

即用户名或用户ID不能重复,Windows自动实现,默认符合。

- 3身份鉴别信息具有复杂度要求

这个要从两个方面看,我个人觉得两个方面都符合才能算达到要求。

第一个方面即实际的口令是否具一定的复杂度,且包含大写字母、小写字母、数字、特殊字符这四类字符种的三种,且口令不包含简单排列规律,如admin!@#123此类弱口令。

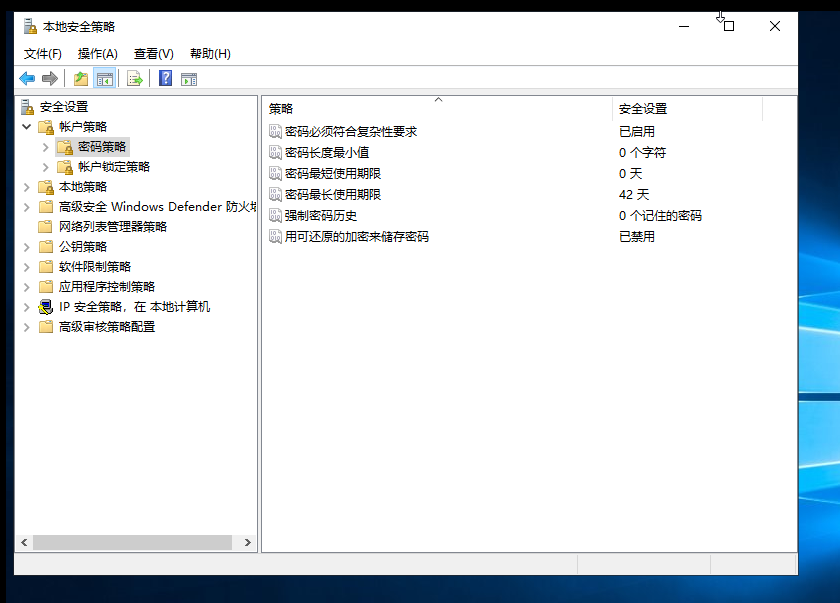

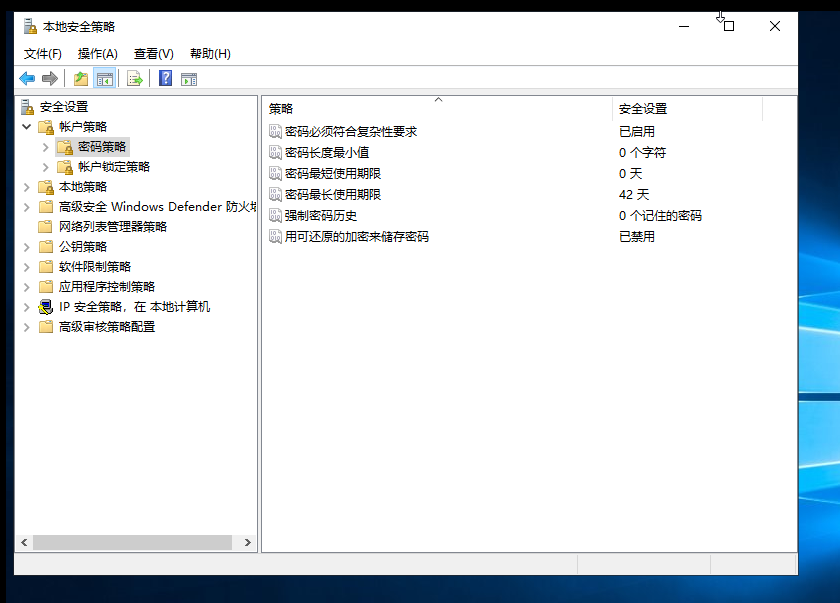

第二个方面即windows是否进行了口令复杂度策略的设置,强制要求口令具有一定的复杂度,也即在windows的密码策略中进行了设置,如下:

这些都是可以自己设置的!

我们主要关心的是“密码必须符合复杂性要求”、“密码长度最小值”、“强制密码历史”这三个选项。

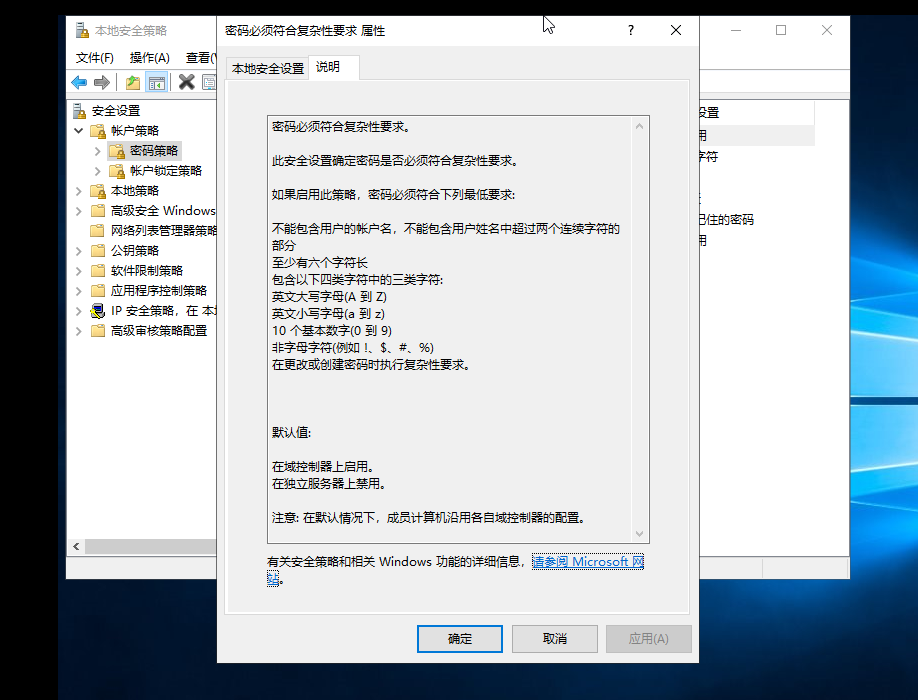

“密码必须符合复杂性要求”,其具体内容如下:

从上图可以看出,启用了这个选项,口令就快要达到要求了(口令长度要求未达标)。

至于“密码长度最小值”,就不用多说了,设置为8或者8以上即可符合口令长度要求。

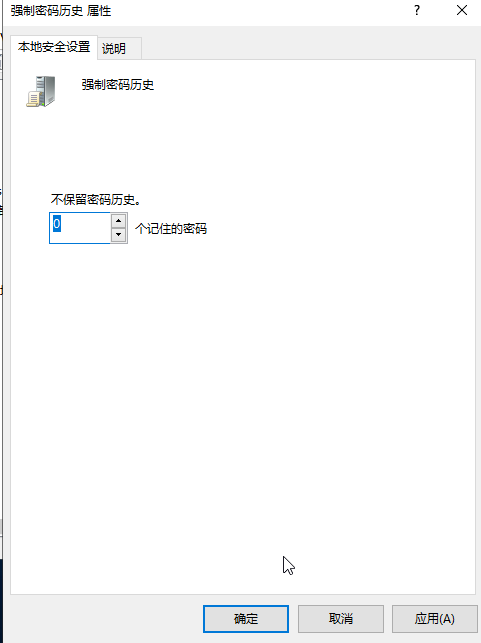

而“强制密码历史”这个选项,其数值代表windows会记忆n(0<n<24)个旧口令,而每当用户修改口令时,不能与以前的n个旧口令重复,这个选项我个人不管它,设置了很好,不设置我觉得也符合要求。(这个很多人不喜欢,把它设置为0就可以了,如下图)

- 4 要求并定期更换

和口令复杂度一样,一个方面是看实际的口令更换周期。

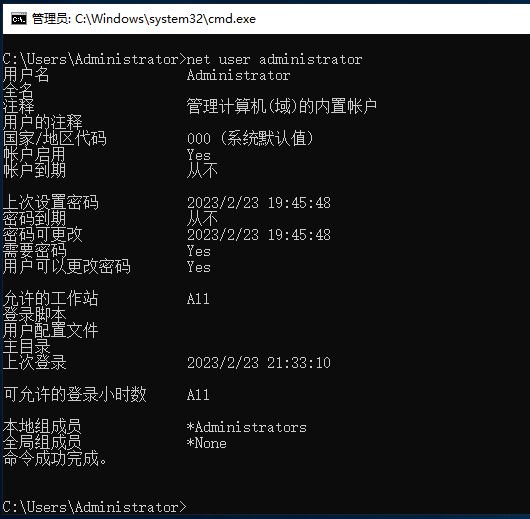

对于口令更换周期,在cmd中使用如下命令即可得知上一次口令更换时间 输入net user administrator(用户名):

也就是上图中“上次设置密码”的值,一般90天内有更换即可。

另一方面就是查看windows的密码策略:

即上图的“密码最长使用期限”,一般设置值小于等于90天即可。

至于“密码最短使用期限”,指的是多少天内不能更改密码

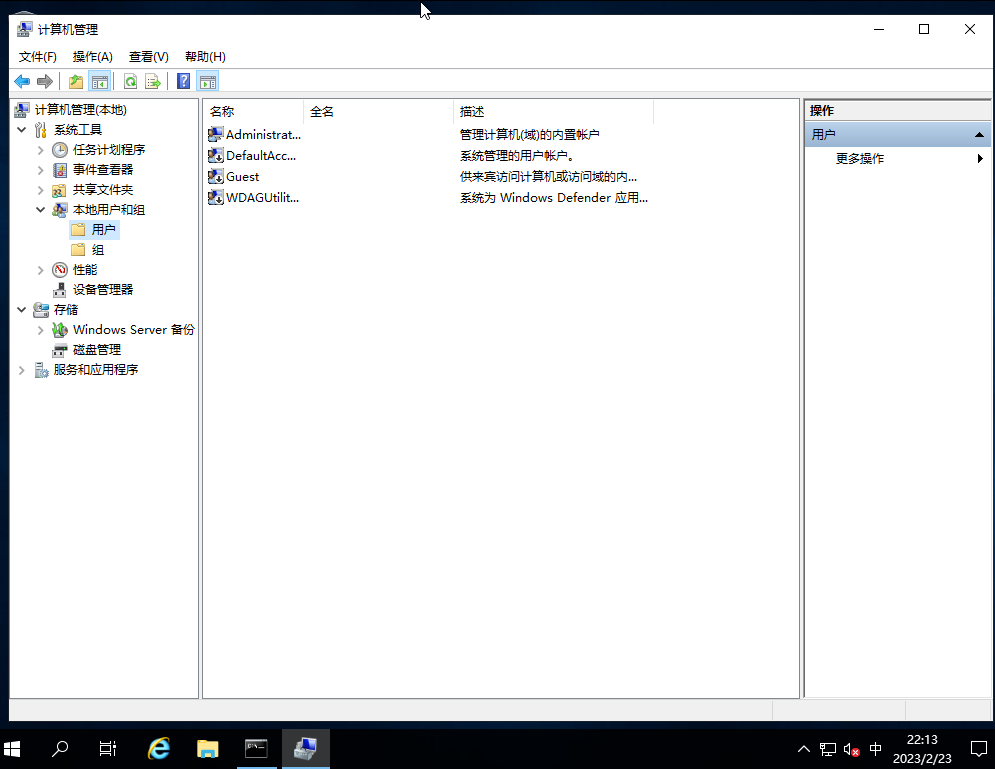

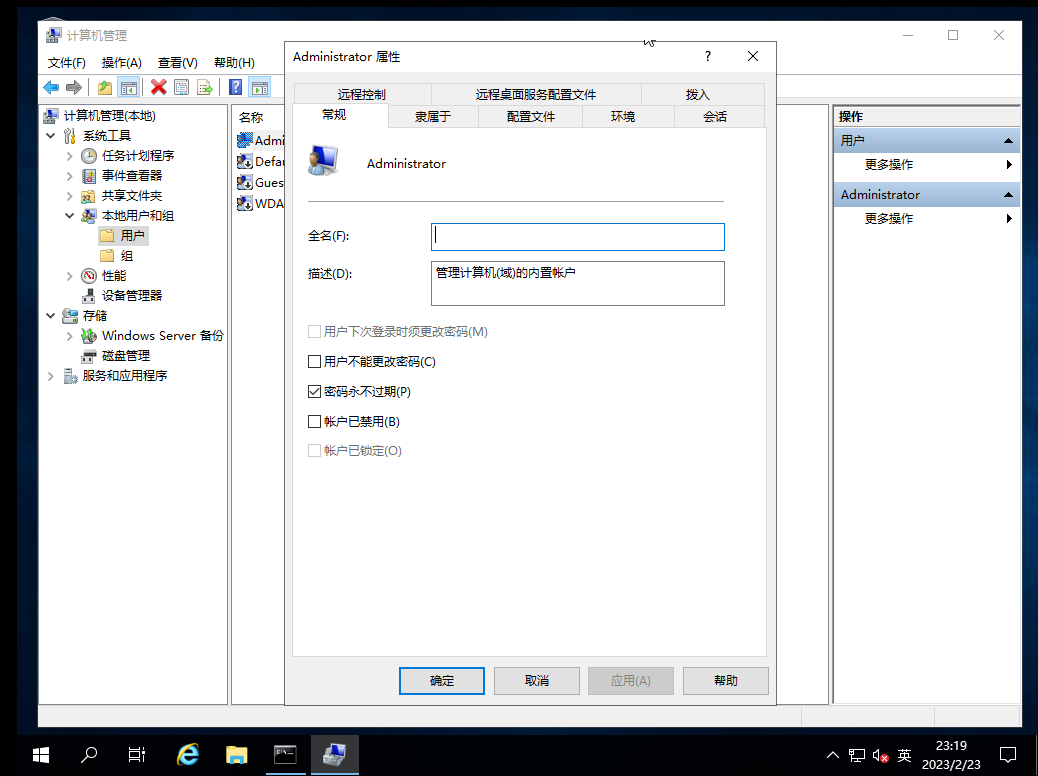

不过对于口令更换策略而言,还有个地方需要先去看看,也就是在计算机管理-本地用户和组-用户中:

右键用户,在菜单中点击属性:

可以设置一些关于账户的东西。

如果“密码到期”为“永不”,要么就是windows的密码策略中的“密码最长使用期限”为0,要么就是在这个用户的属性中勾选了“密码永不过期”,总而言之,就是不符合要求。

如果设置了“密码最长使用期限”,且该用户未勾选“密码永不过期”,则“密码到期”就是一个具体的日期,也就是“上次设置密码”的值加上“密码最长使用期限”的值,得出来的一个时间。

四、应具有登录失败处理功能,应配置并启用结束会话、限制非法登录次数和当登录连接超时自动退出等相关措施

- 1应当具有登录失败处理功能,应配置并启用结束会话、限制非法登录次数等相关措施

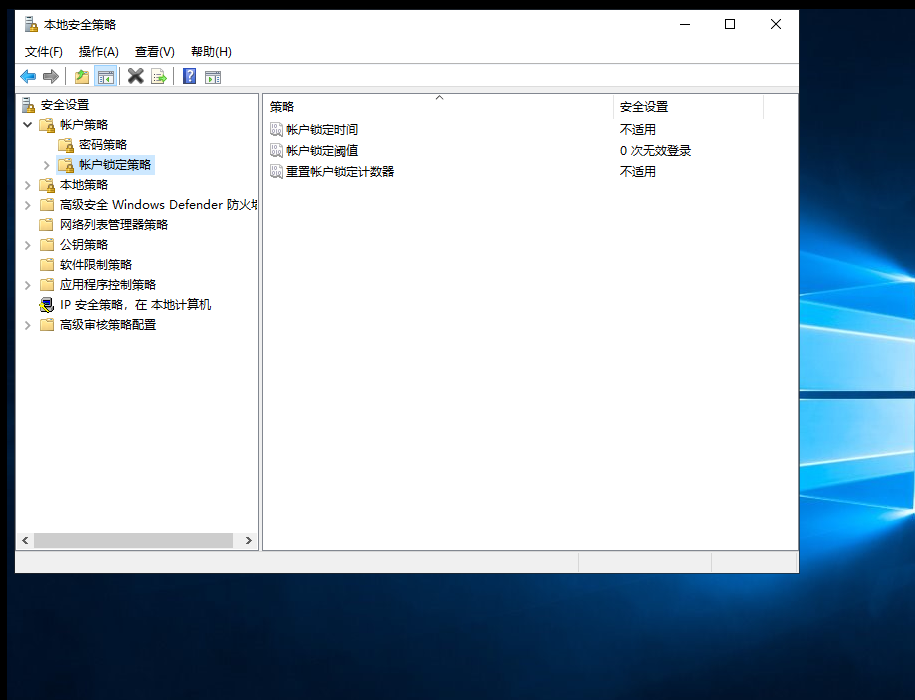

这个比较好理解,即连续登录达到N次的时候,将登录账户锁定,在Windows的账户锁定策略中进行设置(本地安全策略–账户策略–账户锁定策略);

一般账户锁定阈值设置小于等于5,锁定时间和重置时间大于等于30分钟即可符合要求。

注意:这个地方只针对本地登录或者使用远程桌面进行登录的情况,如果对方使用第三方软件进行远程登录,那就要那个软件上查看相关配置。

- 2 当登录连接超时自动退出

一般设置时间限制小于等于30分钟即可。

- 2.1 本地登录

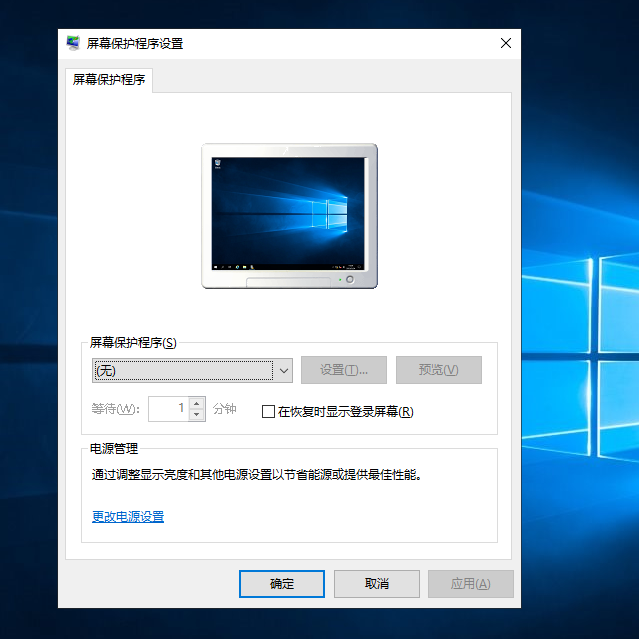

对于本地登录,可以通过查看屏幕保护程序:

如果这里选择了在恢复时显示登录屏幕,再设置等待时间,即可实现超过时间限制自动退出的功能。

注意:这里选不选择屏幕保护程序都不影响自动退出功能,屏幕保护程序设置为无的话,也只是锁定后显示屏上不会运行相关的动画而已

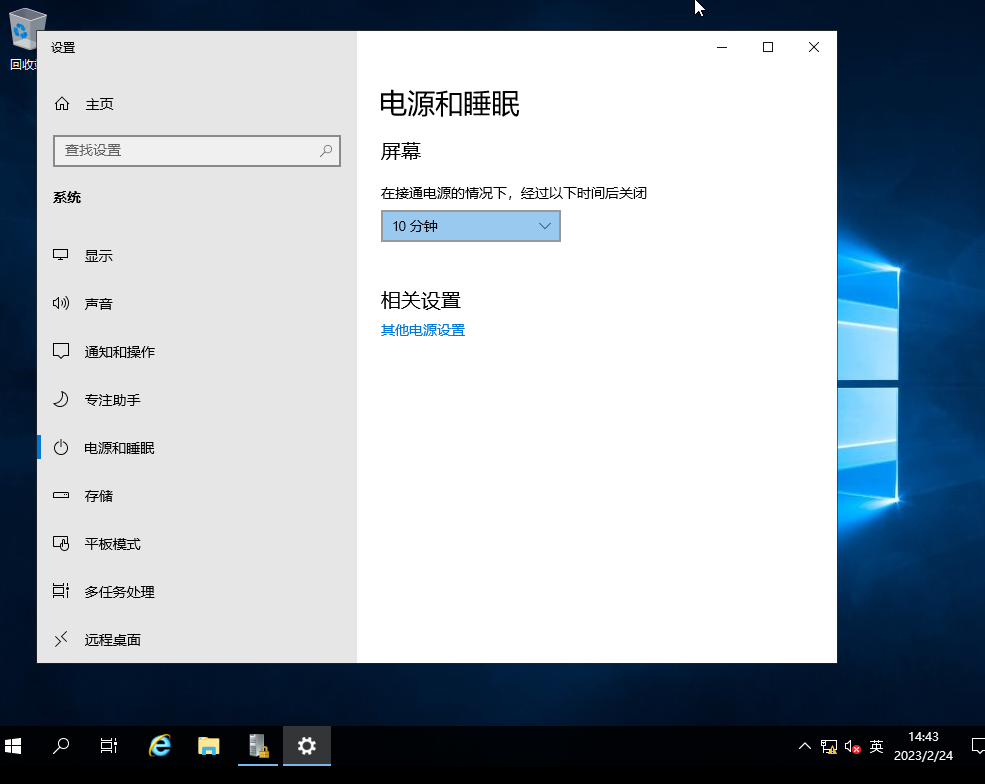

也可以查看更改电源设置,比如:

也就是设置待机多少时间后进入睡眠模式,进入后激活是需要输入用户名、口令的。

不过应该没有人会在服务器上面设置这东西吧?(进入睡眠模式后,进程都会停止运行的)所以,本地的话一般查看屏幕保护程序就可以了。

注意:如果在屏幕保护程序设置了超时,那么对于远程登录而言,应该也会具备效果的。